Defender for Office365 Plan 2 - Per medewerker

Een upgrade van Microsoft Defender for Office 365 Plan 1 (basispakket) naar Plan 2.

- Boots een bedreiging na

- Onderzoek verdachte e-mails

- Laat automatisch actie ondernemen

Een upgrade van Microsoft Defender for Office 365 Plan 1 (basispakket) naar Plan 2.

Met Microsoft Defender for Office 365 Plan 2 kun je je testen hoe alert je gebruikers zijn. Het biedt namelijk de mogelijkheid om een testmail naar gebruikers te versturen die lijkt op een malafide mail. Vervolgens wordt inzichtelijk gemaakt hoe hierop gereageerd is, zodat er gepaste actie ondernomen kan worden en je mensen preventief kunt inlichten.

Met de Microsoft Defender for Office 365 Plan 2 licentie krijg je onder andere toegang tot:

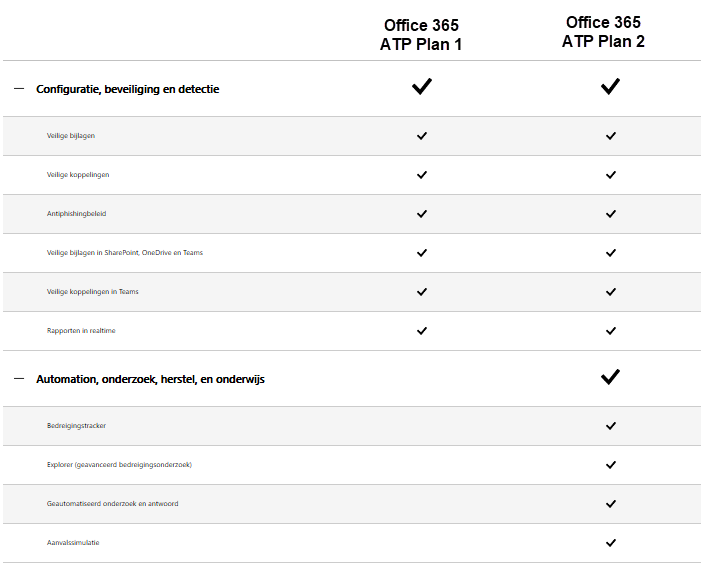

Plan 1 (beschikbaar via het Microsoft 365-basispakket) is een onderdeel van Plan 2. Waar Plan 1 de gebruikers en data voornamelijk beschermt tegen spam en phishingaanvallen van buitenaf, gaat Plan 2 nog iets verder. Microsoft Defender for Office 365 Plan 2 is vooral gericht op automatisch onderzoek en reacties hierop. Dus een meer automatische bescherming tegen (real-time) aanvallen van buitenaf waarbij je dus zonder tussenkomst van menselijke handelingen nóg sneller en daardoor beter op bedreigingen kunt reageren. Ook kun je met Plan 2 zelf een zogenaamde phishing-campagne sturen naar je medewerkers om inzicht te krijgen hoe groot risico je loopt met aanvallen van buitenaf.

Microsoft Defender for Office 365 Plan 2 biedt de volgende extra mogelijkheden ten opzichte van Plan 1:

Tip: bekijk het actuele overzicht van alle onderdelen. Je kunt vervolgens op alle onderdelen afzonderlijk klikken om zo op de bestaande Microsoft Learn-pagina’s te komen.

Let op: deze licentie maakt ook deel uit van de bundel Microsoft 365 A5. Een bundel is vaak voordeliger wanneer je meerdere diensten wilt upgraden. Kies voor deze losse licentie wanneer je enkel Microsoft Defender for Office 365 wilt upgraden naar Plan 2.

Via het Microsoft 365-basispakket krijg je ook toegang tot Microsoft Defender Antivirus. Het biedt uitgebreide bescherming (realtime) tegen software bedreigingen zoals virussen, malware en spyware voor e-mail, apps, de cloud en het web. Ook bevat het een firewall. Microsoft Defender Antivirus wordt standaard geïnstalleerd bij een Windows 10 installatie en integreren goed met Office 365. Het helpt ook ransomware van apparaten verwijderen. Ben je op zoek naar meer antivirus mogelijkheden en wil je bijvoorbeeld ook niet Windows-besturingssystemen beveiligen? Kies dan voor Microsoft Defender for Endpoint, een A5-product dat je in onze webwinkel kunt bestellen.